3137

- 0

- Адаптировал: irbees2008

- Уровень сложности исполнения: это делается простым копированием и нажиманием кнопки

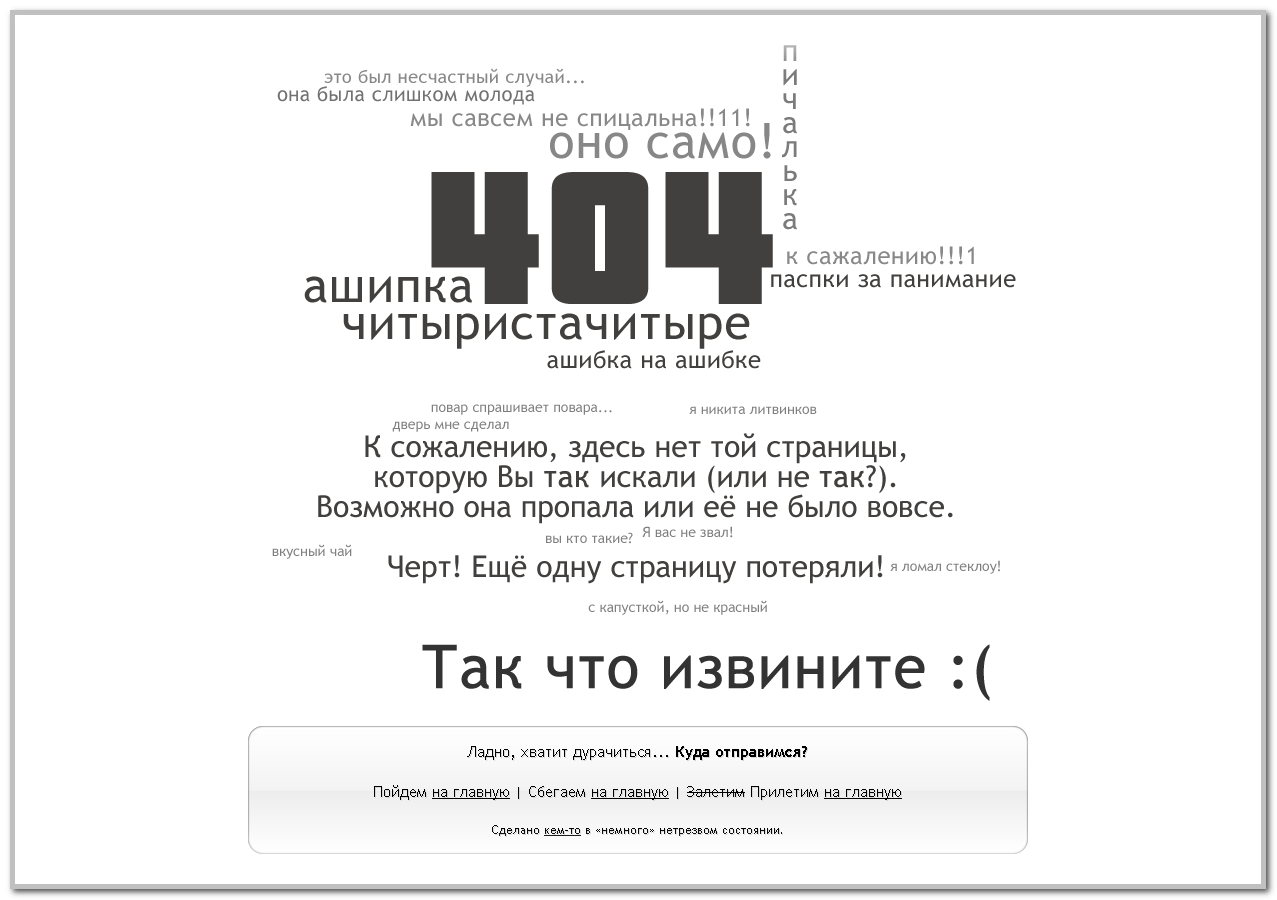

Очень пугающая страница 404,для тех кто пользуется Windows.Ставить на свой страх и риск ,шучу.

Итак приступим

1.Открываем файл 404.external.tpl он находится в папке вашего шаблона.

2.Меняем весь код на этот

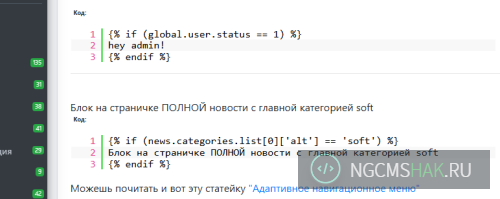

Код:

<HTML>

<head><title>404</title></head>

<BODY style="font-size: 9pt; color: white; font-family: Fixedsys" bgcolor="#000080" link="white" alink="white" vlink="white">

<center>

<p><br><p><br><p><br>

<table border="0" width="75%">

<tr><td colspan="2" align="center">

<font colspan="2" size="2" color="#000080" style="background: #c0c0c0" face="Fixedsys"> 404 </font>

</td></tr>

<tr>

<td colspan="2">

<br>

*** STOP: 0x0000000c (0x00000000, 0xEB71092F, 0x00000008, 0xC0000000)<br>

BAD_WEB_ADDRESS_NOT_HANDLED *** Address EB662040 at EB660000 Date Stamp 36B075CE - Internet.sys<br><br>

CPUID:Genuine Intel 6.3.3 irql:lf SYSVER 0xF0000565<br><br>

</td>

</tr>

<tr>

<td colspan="2">

<table cellpadding="0" cellspacing="0" width="95%" border="0">

<tr>

<td width="12%">

Dll Base

</td>

<td width="12%">

DateStmp

</td>

<td width="20%">

- Name

</td>

<td width="10%">

</td>

<td width="12%">

Dll Base

</td>

<td width="12%">

DateStmp

</td>

<td width="20%">

- Name

</td>

</tr>

<tr>

<td width="12%">

80100000

</td>

<td width="12%">

336546bf

</td>

<td width="20%">

- ntoskrnl.exe

</td>

<td width="5%">

</td>

<td width="12%">

80010000

</td>

<td width="12%">

33247f88

</td>

<td width="20%">

- hal.dll

</td>

</tr>

<tr>

<td width="12%">

80000100

</td>

<td width="12%">

334d3a53

</td>

<td width="20%">

- atapi.sys

</td>

<td width="5%">

</td>

<td width="12%">

80007000

</td>

<td width="12%">

33248043

</td>

<td width="20%">

- SCSIPORT.SYS

</td>

</tr>

<tr>

<td width="12%">

802aa000

</td>

<td width="12%">

33013e6b

</td>

<td width="20%">

- epst.mpd

</td>

<td width="5%">

</td>

<td width="12%">

800b5000

</td>

<td width="12%">

336016a2

</td>

<td width="20%">

- Disk.sys

</td>

</tr>

<tr>

<td width="12%">

802b9000

</td>

<td width="12%">

336015af

</td>

<td width="20%">

- CLASS2.SYS

</td>

<td width="5%">

</td>

<td width="12%">

8038c000

</td>

<td width="12%">

33d84553

</td>

<td width="20%">

- Ntfs.sys

</td>

</tr>

<tr>

<td width="12%">

802bd000

</td>

<td width="12%">

33d844be

</td>

<td width="20%">

- huml.sys

</td>

<td width="5%">

</td>

<td width="12%">

803e4000

</td>

<td width="12%">

33d84553

</td>

<td width="20%">

- Ntice.sys

</td>

</tr>

<tr>

<td width="12%">

f9318000

</td>

<td width="12%">

31ec6c8d

</td>

<td width="20%">

- Floppy.SYS

</td>

<td width="5%">

</td>

<td width="12%">

f95c9000

</td>

<td width="12%">

31ec6c99

</td>

<td width="20%">

- Null.SYS

</td>

</tr>

<tr>

<td width="12%">

f9468000

</td>

<td width="12%">

31ed868b

</td>

<td width="20%">

- KSecDD.SYS

</td>

<td width="5%">

</td>

<td width="12%">

f95ca000

</td>

<td width="12%">

335e60cf

</td>

<td width="20%">

- Beep.SYS

</td>

</tr>

<tr>

<td width="12%">

f9358000

</td>

<td width="12%">

335bc82a

</td>

<td width="20%">

- i8042prt.sys

</td>

<td width="5%">

</td>

<td width="12%">

f9474000

</td>

<td width="12%">

3324806f

</td>

<td width="20%">

- mousclass.sys

</td>

</tr>

<tr>

<td width="12%">

f947c000

</td>

<td width="12%">

31ec6c94

</td>

<td width="20%">

- kbdclass.sys

</td>

<td width="5%">

</td>

<td width="12%">

f95cb000

</td>

<td width="12%">

3373c39d

</td>

<td width="20%">

- ctrl2cap.SYS

</td>

</tr>

<tr>

<td width="12%">

f9370000

</td>

<td width="12%">

33248011

</td>

<td width="20%">

- VIDEOPORT.SYS

</td>

<td width="5%">

</td>

<td width="12%">

fe9d7000

</td>

<td width="12%">

3370e7b9

</td>

<td width="20%">

- ati.sys

</td>

</tr>

<tr>

<td width="12%">

f9490000

</td>

<td width="12%">

31ec6c6d

</td>

<td width="20%">

- vga.sys

</td>

<td width="5%">

</td>

<td width="12%">

f93b0000

</td>

<td width="12%">

332480dd

</td>

<td width="20%">

- Msfs.SYS

</td>

</tr>

<tr>

<td width="12%">

f90f0000

</td>

<td width="12%">

332480d0

</td>

<td width="20%">

- Npfs.SYS

</td>

<td width="5%">

</td>

<td width="12%">

fe957000

</td>

<td width="12%">

3356da41

</td>

<td width="20%">

- NDIS.SYS

</td>

</tr>

<tr>

<td width="12%">

a0000000

</td>

<td width="12%">

335157ac

</td>

<td width="20%">

- win32k.sys

</td>

<td width="5%">

</td>

<td width="12%">

fe914000

</td>

<td width="12%">

334ea144

</td>

<td width="20%">

- ati.dll

</td>

</tr>

<tr>

<td width="12%">

fe0c9000

</td>

<td width="12%">

335bd30e

</td>

<td width="20%">

- Fastfat.SYS

</td>

<td width="5%">

</td>

<td width="12%">

fe110000

</td>

<td width="12%">

31ec7c9b

</td>

<td width="20%">

- Parport.SYS

</td>

</tr>

<tr>

<td width="12%">

fe108000

</td>

<td width="12%">

31ec6c9b

</td>

<td width="20%">

- Parallel.SYS

</td>

<td width="5%">

</td>

<td width="12%">

f95b4000

</td>

<td width="12%">

31ec6c9d

</td>

<td width="20%">

- ParVdm.SYS

</td>

</tr>

<tr>

<td width="12%">

f9050000

</td>

<td width="12%">

332480ab

</td>

<td width="20%">

- Serial.SYS

</td>

<td width="5%">

</td>

<td width="12%">

</td>

<td width="12%">

</td>

<td width="20%">

</td>

</tr>

</table>

</td>

</tr>

<tr>

<td colspan="2">

</td>

</tr>

<tr>

<td colspan="2">

Restart and set the recovery options in the system control panel or the /CRASHDEBUG system start option. If this message

reappears, contact your system administrator or technical support guru.<br><br>

</td>

</tr>

<tr><td valign="top">* </td><td>Press your browser back button to return to the previous Web page.</td></tr>

<tr><td> </td></tr>

<tr><td align="center" colspan="2">

Click <a href="https://ngcmshak.ru/">this link</a> to continue _</font> //Чел, блин, оставь мою ссылку, будь ты человеком!

</td></tr></table>

</BODY>

</HTML>

Установка:

Данный код залить в файл "404.htm" в корне сайта.

Можешь почитать и вот эту статейку "Не работает сайт NGCMS"

Это тоже интересно

- 17.03.13Хак- Для тех у кого тёмный фон.

- 02.05.14Симпотичная страница 404

- 02.06.19Страница 404 с помехами

Уважаемый посетитель, Вы зашли на сайт как незарегистрированный пользователь.

Мы рекомендуем Вам зарегистрироваться либо войти на сайт под своим именем.

Мы рекомендуем Вам зарегистрироваться либо войти на сайт под своим именем.